- 機能紹介

Lark のサービスを利用する際にデータがパブリック ネットワークに保存されるなどといった法人の懸念を解決するために、Lark では、独自の鍵 (BYOK) ソリューションが提供されています。BYOK を利用することにより、法人は独自に生成した鍵を使用してデータを暗号化・復号化でき、データのセキュリティを向上できます。

Lark 独自の鍵 (BYOK) ソリューションは、マスター鍵の管理権を法人に委ねます。法人は、独自で生成したマスター鍵を暗号化された安全な形式で Lark にアップロードできます。アップロード後、独立されたキー管理サービス (KMS) 内で鍵を復号化し、法人のマスター鍵として使用できます。法人のマスター鍵は、クラウド上のすべてのデータを暗号化および復号化に使用されます。

Lark では、ユーザーのデータはデータキーによって暗号化され、データキーはマスター鍵によって暗号化されます。このため、ユーザー側のデータベースには暗号文とデータキーの暗号文が格納されます。

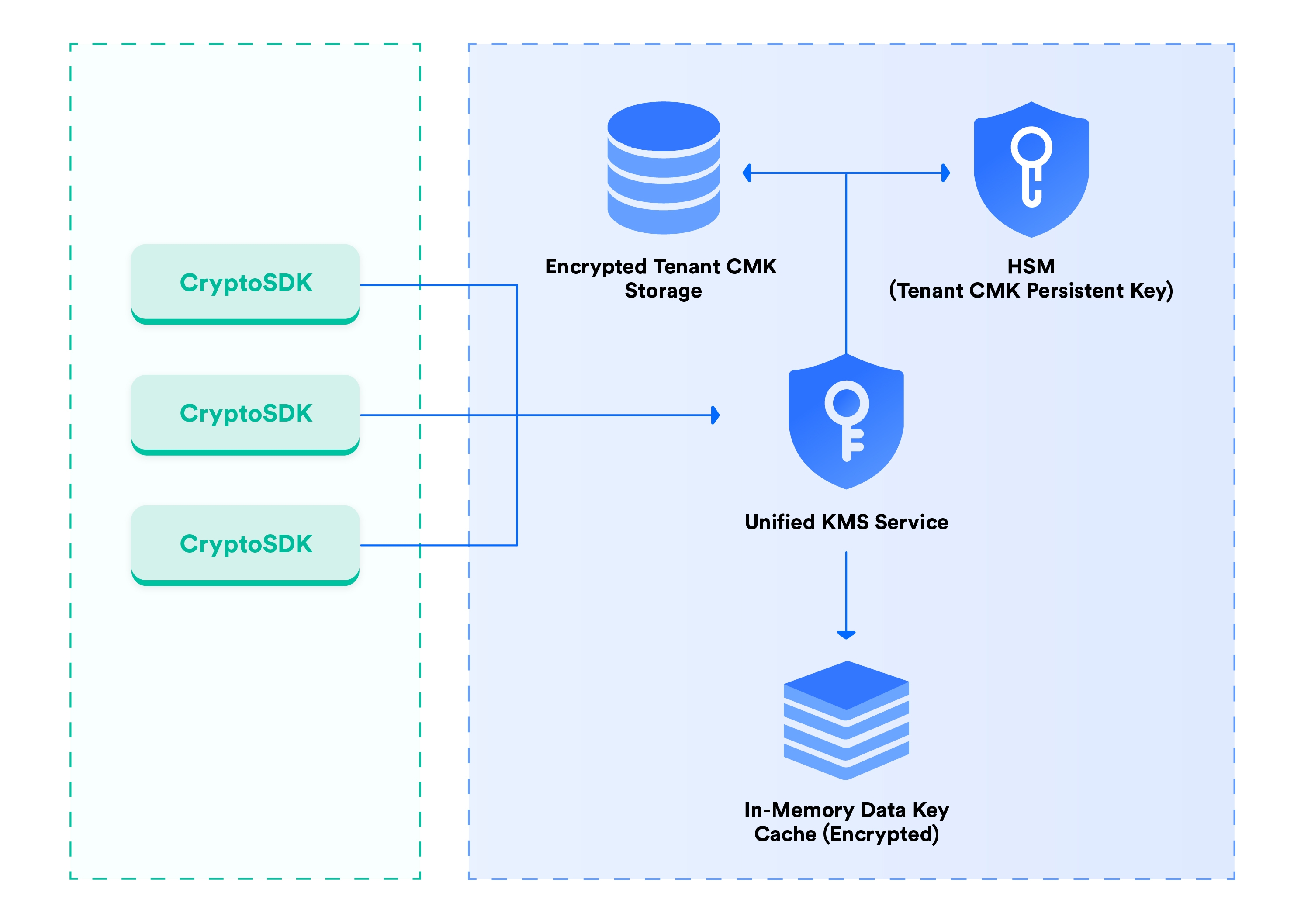

- Lark BYOK ソリューションの仕組み

250px|700px|reset

- Lark のすべてサービスのデータの暗号化には統一された暗号化 SDK が使用されます。

- SDK と統一された暗号化サービス間の通信によって、Lark サービスはデータキーの平文を取得できないため、データキーの取得および鍵のライフサイクル管理機能を実現できます。

- 統一された暗号化サービスは、各法人に独自のマスター鍵 (CMK) を生成します。CMK は暗号化されたのち、ディスクに保存されます。CMK の暗号化には、ハードウェアセキュリティモジュール (HSM) が使用されます。このため、ルートキーは HSM ハードウェアに保存され、インターフェースを介してのみ暗号化・復号化でき、持ち出されることはありません。さらに、コード監査の面では、鍵はメモリ内にのみ存在するため、印刷や出力は行われません。

Lark SaaS との比較

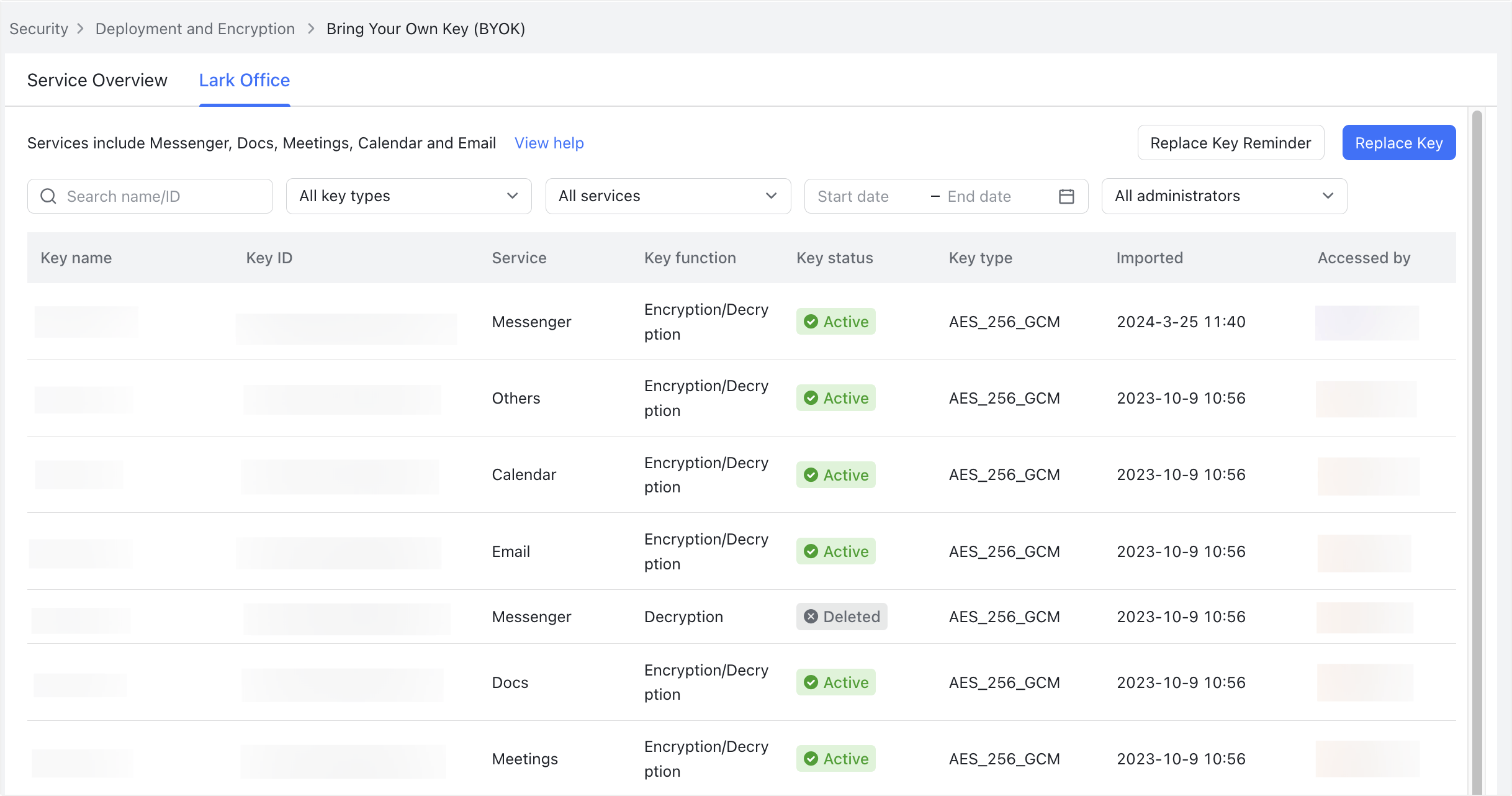

独自の鍵機能の詳細

- 鍵のインポート:法人が独自に生成したマスター鍵を Lark KMS にインポートできます。

- 鍵の変更:データの暗号化に使用中の独自の鍵を変更し、新しい鍵を暗号化に使用します。

- 鍵の表示:鍵の管理プラットフォームが提供されており、すべての鍵の一覧を表示できます。

- 鍵の削除:特定の鍵を削除できます。削除後、当該鍵を使用して暗号化されたデータにアクセスできなくなります(メッセンジャー、Docs、ビデオ会議の鍵の削除をサポート)。

- 鍵の復元:鍵を再度インポートし、鍵の削除によってアクセスできなくなったデータへのアクセスを復元します(メッセンジャー、Docs、ビデオ会議の鍵の復元をサポート)。

- 操作履歴:鍵に関するすべての操作がログとして記録され、操作日時や操作者などを照会できます。

250px|700px|reset

- Lark SaaS との互換性について

- デフォルトの鍵サービスから BYOK に切り替える:Lark デフォルトの暗号鍵を使用してデータを暗号化していた場合、BYOK を新たに有効化すると、新しくインポートされる独自の鍵はデフォルトの鍵の代わりにデータの暗号化と復号化に使用されるようになります。また、デフォルトの鍵は鍵リストに表示されなくなりますが、過去データの復号化には引き続き使用されます。

- BYOK からデフォルトの鍵サービスに切り替える:デフォルトのマスター鍵を自動的に作成し、新しいデータの暗号化と復号化に使用されます。ただし、インポートされた独自の鍵は削除されず、過去データの復号化には引き続き使用されます。

- BYOK の導入による Lark の使用への影響

基盤に対する影響:特定の機能に対して鍵をインポートして後、その機能がクラウド上で保存されるすべてのデータに対して、インポートされた法人の独自の鍵を使用して暗号化・復号化されます。法人は、自由に鍵をインポート・変更でき、鍵のライフサイクルを管理でき、鍵の運用ポリシーをカスタマイズできます。鍵がインポートされていない機能では、引き続き Lark デフォルトの鍵がデータの暗号化・復号化に使用されます。

ユーザーに対する影響:独自の鍵を使用してデータを暗号化・復号化する操作は、データがクラウドドライブに保存された際に自動的に実行され、データセキュリティを保護するための基礎的な機能です。このため、BYOK の導入はユーザーの Lark の使用には影響を与えません。